Kui otsida ühte head logihalduskeskkonda, siis tuleks pöörata tähelepane järgmisetele olulistele funktsioonidele: logide grupeerimine, normaliseerimine (kategoriseerimine), korreleerimine ja automaatsete tegevuste teostamine. Võimekus, ilma milleta on keskne logide administreerimine oluliselt keerulisem ja raskemini hallatavam. Järgnevalt vaatame loetletud funktsionaalsust lähemalt ühe logihalduskeskkonna näitel.

Logide grupeerimine

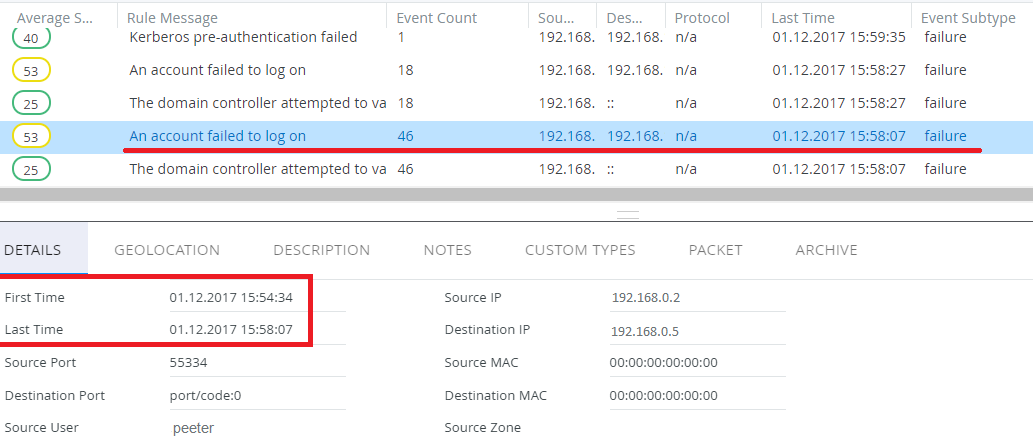

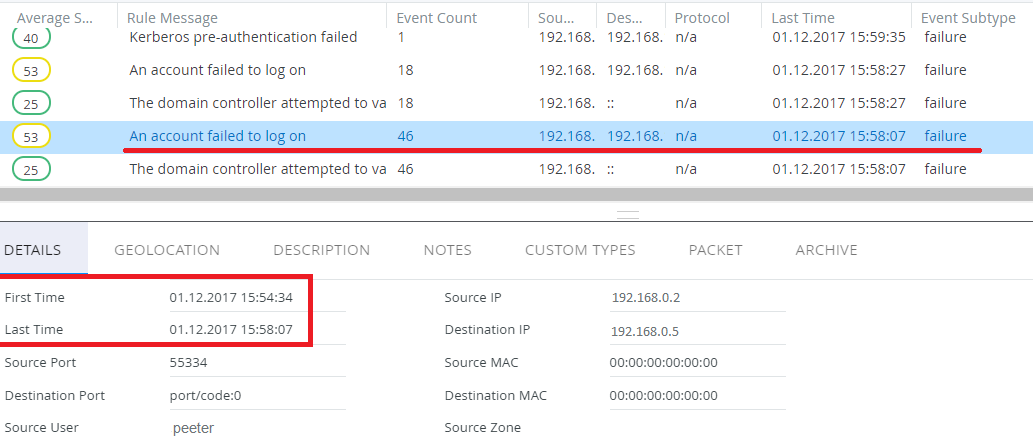

Ühesugused logid, mis on kindla ajaperioodi peale kokku liidetud. Näiteks meil on 5 minuti jooksul tehtud 46 ebaõnnestunud sisselogimise katset ühest seadmest ühe kasutajaga ühte serverisse. Logihalduses kuvatakse 46 üksiku kirje asemel ühte kirjet, kuna ainukene muutuv parameeter on aeg. Kasutajanimi, seadme ja serveri IP aadressid ei muutunud.

Logide normaliseerimine

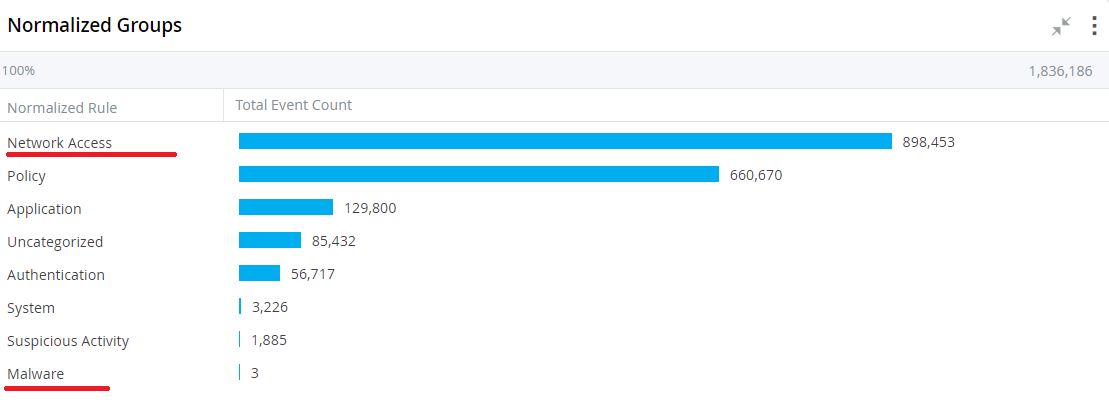

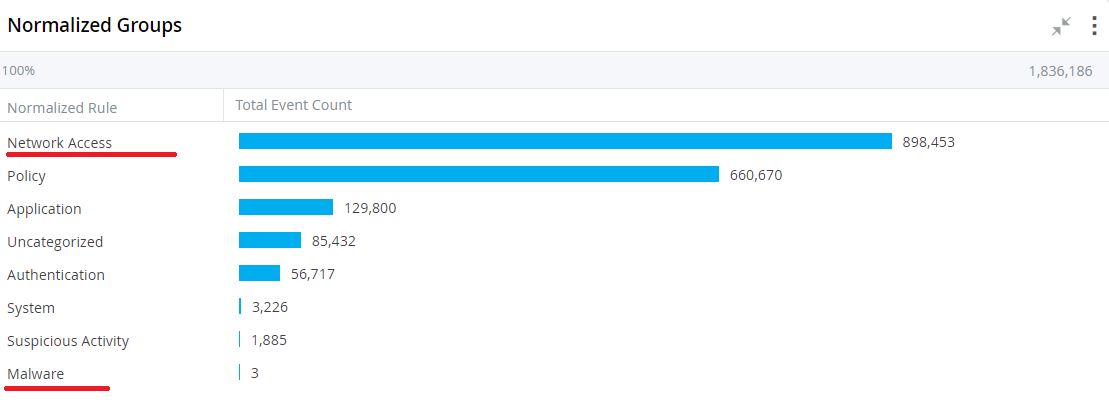

Kui meil on miljoneid kirjeid, siis logide normaliseerimine annab meile kiirelt ülevaate, mis tüüpi sündmustega on meil tegemist. Allpool näide logide normaliseerimisest ehk kategooriatesse jaotamisest.

Logid on grupeeritud erinevatesse kategooriatesse: võrguühendused, rakendused, autentimised, pahavara, süsteemilogid, kahtlased tegevused, jne. Siit on võimalik kiirelt valida huvipakkuv kategooria ja analüüsida ainult olulisi sündmuseid. Allolevas näites on paari hiireklikiga miljonitest kirjetest välja valitud üks konkreetne korreleeritud logisündmus ning kasutaja on süvenenud selle detailidesse.

Logid on grupeeritud erinevatesse kategooriatesse: võrguühendused, rakendused, autentimised, pahavara, süsteemilogid, kahtlased tegevused, jne. Siit on võimalik kiirelt valida huvipakkuv kategooria ja analüüsida ainult olulisi sündmuseid. Allolevas näites on paari hiireklikiga miljonitest kirjetest välja valitud üks konkreetne korreleeritud logisündmus ning kasutaja on süvenenud selle detailidesse.

Logide korreleerimise

Logide korreleerimise ehk mustrite otsimise all mõeldakse kindlatele reeglitele vastavate sündmuste kirjeldamist ja nende leidmist töödeldud logide hulgast. Mustrid võivad olla lihtsad (näiteks jõuründed, brute-force attacks) või keerulisemad (administraatori gruppi kuuluv kasutaja logib töövälisel ajal sisse kriitilise tähtsusega serverisse ja lisab uue kasutajakonto ning kustutab logid).

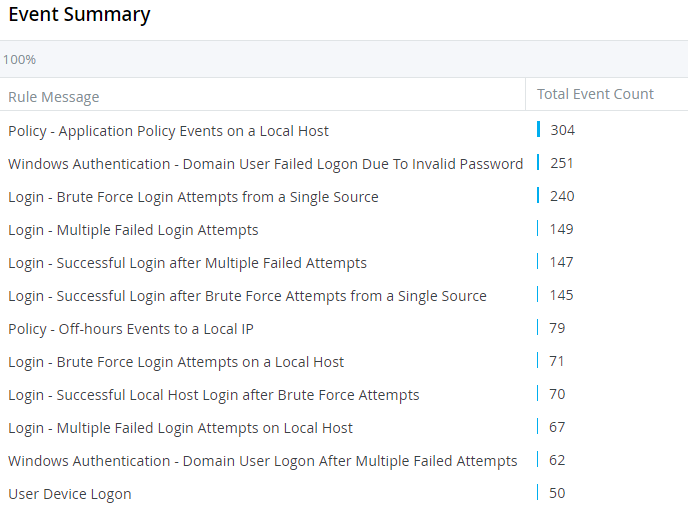

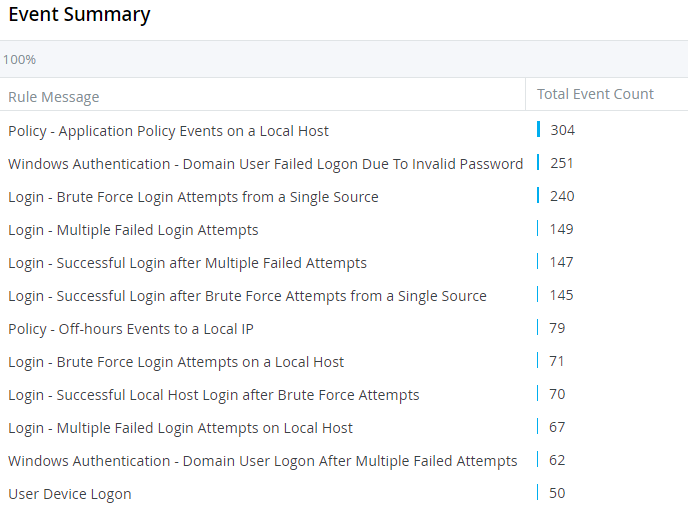

Näide korreleeritud logidest.

Lihtsam näide: jõuründe tuvastamine.

Keerukam näide: meepoti IP pealt tulev liiklus kuulub kategooriasse „Dos, Exploit, Malware, Recon, Suspicious Acitivity“ või Meepoti IP poole minev liiklus kuulub kategooriasse „Network Access, Authentication, Dos, Exploit, Malware, Policy, Recon, Suspicious Activity, System“. Kui juhtub üks või teine sündmus, siis logitakse maha korrelatsioonisündmus „Suspicious – Honeypot Acitvity Detected“.

Automatiseerimine

Logihalduskeskkond peab võimaldama ka tegevuste automatiseerimist. Olgu nendeks siis teavituste saatmine, käskude edastamine teistesse serveritesse, väljavõtete koostamine ja edastamine või ohtlike arvutite (või IP-de, domeenide, jne) nimekirjade uuendamine. Paljud logihalduskeskkonnad suudavad ka suhelda otse erinevate tulemüüride, IPS-de (ründetõrjesüsteemide) ja antiviirustarkvara halduskeskkondadega, et arvuteid automaatselt skaneerida, IP-sid või domeene blokeerida või teostada muid olulisi tegevusi administraatori sekkumiseta.

Näide olulise sündmuse peale loodud teavituse puhul teostatavatest lisategevustest.

Näites logitakse sündmus täiendavalt maha, kuvatakse visuaalselt teavitust, saadetakse teavitus grupile „Alert – SecSoft“, koostatakse raport, lisatakse arvutile märgistus läbi antiviirustarkvara keskhalduse (Assign tag with ePO (McAfee Epolicy orchestrator)) ning lisatakse lähte- või siht IP aadress musta nimekirja (ründetõrjeseadmes).

Kõik need funktsioonid – grupeerimine, normaliseerimine, korreleerimine ja automatiseerimine – iseloomustavad ühte head ja korralikku logihalduskeskkonda. Kõik ülaltoodud näited olid toodud SIEM (Security Incident and Event Management – turvateabe ja -sündmuste haldus) lahenduse baasil. Kui Te otsite omale lihtsamat lahendust, siis enamik neist funktsioonidest peaksid seal ikkagi olemas olema.

Logid on grupeeritud erinevatesse kategooriatesse: võrguühendused, rakendused, autentimised, pahavara, süsteemilogid, kahtlased tegevused, jne. Siit on võimalik kiirelt valida huvipakkuv kategooria ja analüüsida ainult olulisi sündmuseid. Allolevas näites on paari hiireklikiga miljonitest kirjetest välja valitud üks konkreetne korreleeritud logisündmus ning kasutaja on süvenenud selle detailidesse.

Logid on grupeeritud erinevatesse kategooriatesse: võrguühendused, rakendused, autentimised, pahavara, süsteemilogid, kahtlased tegevused, jne. Siit on võimalik kiirelt valida huvipakkuv kategooria ja analüüsida ainult olulisi sündmuseid. Allolevas näites on paari hiireklikiga miljonitest kirjetest välja valitud üks konkreetne korreleeritud logisündmus ning kasutaja on süvenenud selle detailidesse.